2018年8月,世界500强的半导体制造公司台积电生产园区电脑遭大规模病毒入侵,导致新竹、台中、台南三大生产基地全线停工,损失高达17.4亿元。而造成如此轰动的罪魁祸首就是前年席卷全球的勒索病毒“wanna cry”,全球上百个国家曾遭受该勒索病毒的攻击,造成了30多万民众大约80亿美元的损失。

而台积电勒索事件只是工业控制系统面临的众多攻击事件之一,从德国的“工业4.0”到“中国制造2025”,数字化转型浪潮开展得如火如荼,在迎来发展新机遇的同时,工业控制系统也面临着新的网络安全问题。

一、工业控制系统

工业控制系统(Industrial Control Systems,ICS)是由计算机与工业过程控制部件组成的自动控制系统,它由控制器、传感器、传送器、执行器和输入/输出接口等部分组成。其目前广泛应用于电力、水利、医药、食品以及航空航天等工业领域,堪称重要基础设施的“神经中枢”,关系到国家和企业的战略安全。

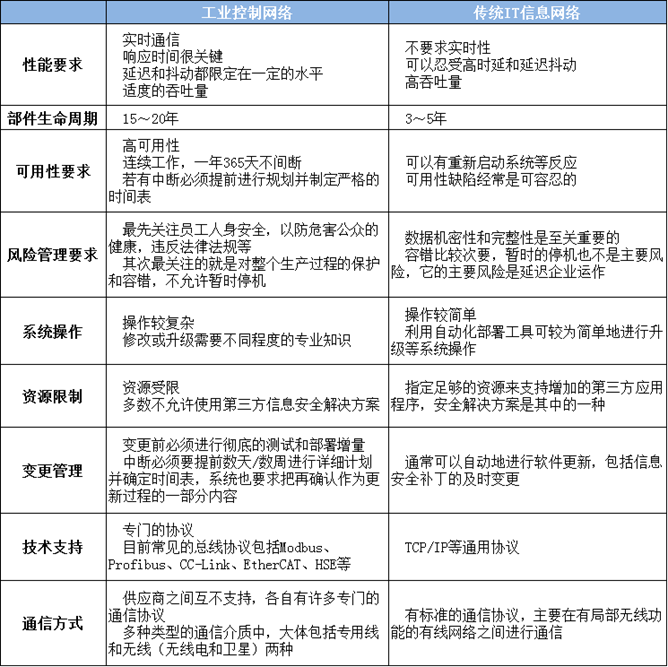

1.工业控制网络与传统IT信息网络对比

工控系统与IT系统的不同之处在于,前者直接控制物理设备,一旦工控系统遭受破坏,可能导致现实世界中不可逆转的重大灾难,下表从九大方面详细对比了工业控制网络与传统IT信息网络之间的异同。

2.智造环境下的工控系统

随着物联网等技术的不断发展,工控系统在带来便利的同时已成为网络空间安全的重要战场,智能制造环境下的工控系统面临着下面几种新的安全挑战。

1) 工业网络IP化使入侵途径增多。近年来工控系统不断发展,引入了工业以太网和TCP/IP等通信协议,整个控制系统都可以与远程终端互连,工控系统被入侵的风险大幅增加。

2) 终端接入多样化增加了网络管理的困难。工业控制网络连接的终端愈加多样化,终端上可能运行着各种操作系统、应用等,这些都增加了安全管理的难度。

3) 开放环境使得攻击风险大大增加。传统情况下,工业设备运行在工业园区局域网内,环境较为封闭,但当今运行的大多数工业控制系统都直接或间接连接到Internet,原来相对封闭的工控网络环境日趋开放,使得攻击风险大大增加。

二、工控安全攻击事件

除了去年的台积电勒索病毒事件,全球工控系统面临的攻击也层出不穷。2010年,伊朗发生了震惊世人的“震网”(Stuxnet)事件,一种叫做的“震网”的计算机病毒攻击了伊朗纳坦兹铀浓缩基地和布什尔核电站使用的西门子PCS7控制系统,破坏了大量铀浓缩离心机和布什尔核电站发电机组,导致伊朗核计划至少被延迟2年。目前,全球已经有至少4.5万个工业控制系统遭到“震网”病毒的攻击。

“震网”事件可以说是网络物理攻击之父,网络空间的安全威胁已不仅仅是传统意义上的互联网、计算机等虚拟空间,物理世界的工业控制系统也面临着同样的隐患。为区别于传统虚拟空间的病毒,人们把“震网”称为“超级巡航导弹”、“软件原子弹”等。

在“震网”事件之前,针对工控的系统攻击就已经存在,下面举例了几个重大的工控网络攻击事件:

澳大利亚马卢奇污水处理厂非法入侵事件

2000年3月,澳大利亚昆士兰新建的马卢奇污水处理厂出现故障。前后三个多月,总计有100万公升的污水未经处理直接经雨水渠排入当地的公园和河流中,导致当地环境受到严重破坏。后查明是该厂前工程师Vitek Boden因不满工作续约被拒而蓄意报复所为。

乌克兰电网攻击事件

2015年12月,网络攻击者利用他们在乌克兰能源网络中的立足点关闭了三家电力配送公司,此次事件被称为“oblegnergos”,导致225,000家用户持续断电数小时。

NotPetya勒索软件攻击

2017年6月27日,全球再次陷入勒索软件的梦魇。勒索软件 NotPetya 迅速感染了全球多家机构,包括俄罗斯最大的石油企业Rosneft,美国医药巨头默克集团(Merck),联邦快递(FedEx)等。此外病毒攻击已经波及到英国、俄罗斯等欧洲多国的机场、银行和大型企业的网络系统,这次的攻击事件让全球经济损失了约100亿美元。

思科漏洞被利用,全球20万台路由器中招

2018年4月7日,一个名为“JHT”的黑客组织利用思科远程代码执行漏洞攻击了俄罗斯和伊朗两国的网络基础设施,进而波及了两国的 ISP(互联网服务提供商)、数据中心以及某些网站。伊朗通信和信息技术部称,全球超过20万台路由器受到此次攻击的影响,其中伊朗有3500台受影响设备。

委内瑞拉大停电

2019年3月7日起,委内瑞拉全国23个州中的18个州大停电。媒体报道称,这场大规模停电的直接原因是,该国最重要的古里水电站遭到反对派蓄意破坏。本次停电时间长达6天,委内瑞拉总统马杜罗指责这次停电是美国针对委内瑞拉发动的“电力战”。

三、全球工控网络安全态势

1.工控系统安全漏洞概况

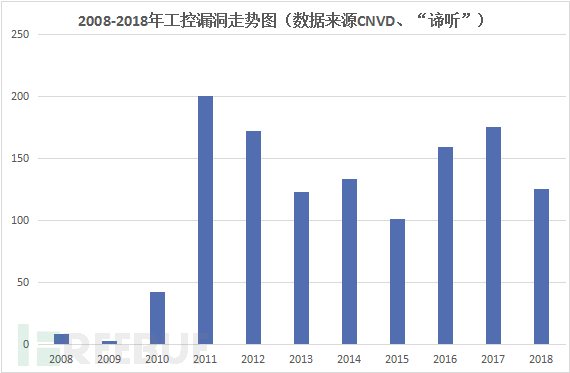

安全漏洞是工业控制系统面临的首要安全问题。近年来,全球工业信息安全漏洞呈现连年高发态势,下图为2008-2018年工控漏洞走势,是CNVD(国家信息安全漏洞共享平台)和东北大学“谛听”网络安全团队收集整理的数据。

从图中可以看出,在2010年工控安全问题的关注度日益增高之后,工控漏洞数量也有了一个明显增长,此后便一直居高不下。

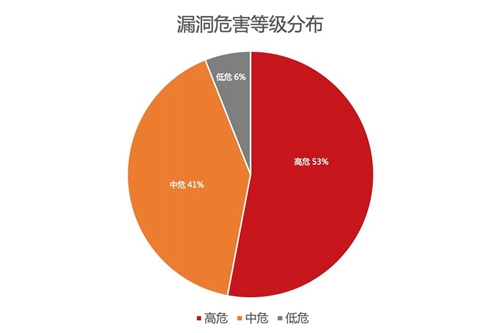

2019年上报CICSVD(国家工业信息安全漏洞库)的漏洞中,按危害等级统计,其中53%的为高危漏洞,41%的为中危漏洞,中高危漏洞的占比超过90%,对重要工业控制系统造成极大威胁。

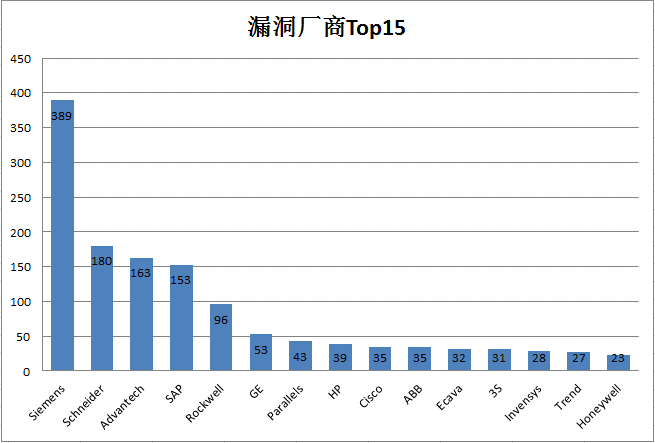

根据漏洞厂商统计,漏洞数量排名前五位分别是西门子、施耐德、研华、SAP和罗克韦尔。其中西门子发现的漏洞高达389个,施耐德和研华分别为180个和163个。

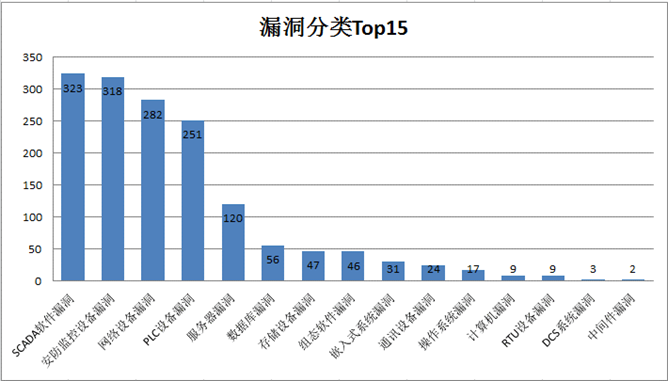

根据漏洞分类统计,SCADA软件、安防监控设备、网络设备、PLC设备和服务器的漏洞排名靠前。

总体来看,随着“两化融合”的深入,未来工控系统安全漏洞和威胁还会继续增长。

2.工控设备暴露情况

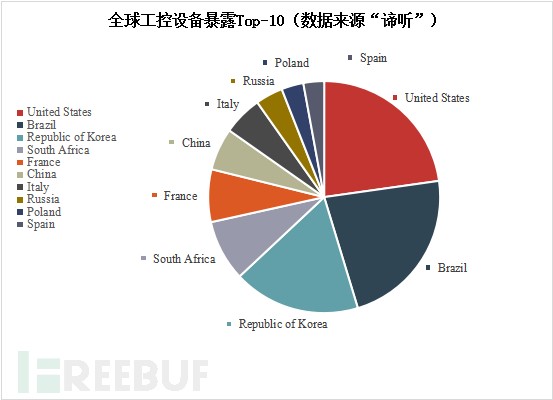

下图为全球工控设备暴露的情况统计,数据显示美国暴露出的工控设备位居第一,巴西排名第二,韩国、南非、法国等紧随其后,中国排名全球第六位。

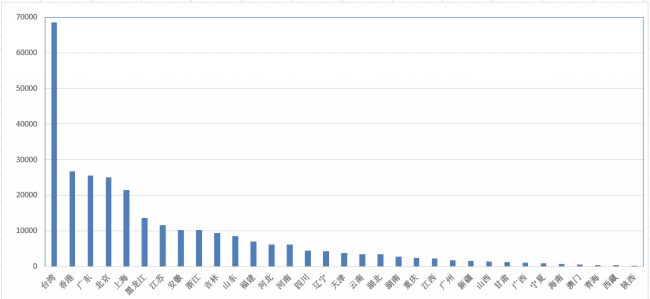

在全国暴露的工控设备数量中,台湾地区暴露的工控设备最多,香港暴露的工控设备数量位居国内第二。而大陆范围内广东省暴露工控设备数量最多,随后是北京市、长三角地区(江苏浙江全省和上海市)、东北地区。

3.工控安全事件总览

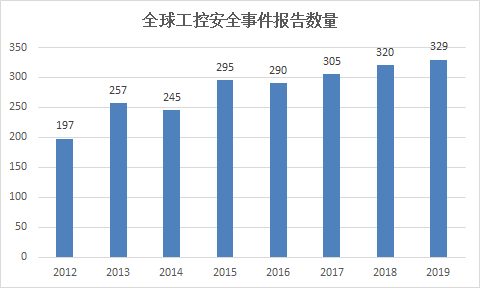

全球各地工控安全问题事件数量逐步上升, 2017年全球工控安全事件报告数量超过300件,到今年已达到329件。

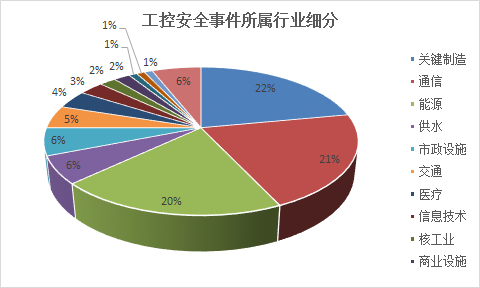

工业控制的细分领域众多,据调查近年来工控安全事件涉及超过 15 个行业,但目前工控市场安全只覆盖到了其中部分行业,要实现全面防护还有许多路要走。

四、工控安全市场规模

数据显示2015至2018年,全球工控安全市场规模分别为66.25亿元、71.02亿元、76.13亿元和81.61亿元,2016年到2018年增速均为7.2%。目前工控安全市场主要集中在欧美等发达国家。

随着相关国家政策的推出,我国工控安全产业发展加速,市场增速正呈现不断上升趋势,2016年为3.13亿元,2017年达到3.66亿元,到2018年增长至4.28亿元,但毕竟起步较晚,还有很大的市场发展空间。

国家政策

自2010年震网事件发生后,我国对工业控制系统网络安全给予了高度重视,颁发了一系列的政策:

五、工控安全厂商

我国工控行业起步较晚,市场上占据主导地位的大多为国外厂商,如西门子、施耐德、ABB、艾默生等,但近年来国内工控企业发展迅速,国产品牌的市场份额也有从2019年的不足25%上升至2017年的35%左右。目前国内的工控安全厂商主要可以分为三大类,第一类是有自动化背景的厂商,第二类是有信息安全背景的厂商,第三类是专注工控安全的初创公司。

1.自动化背景厂商

自动化背景下的厂商基于原有的自动化业务,加上自身在工控行业一定的积累和客户资源,可以顺势延伸到工控安全领域。代表厂商有和利时、浙大中控、四方继保、珠海鸿瑞等。

2.信息安全背景厂商

有信息安背景的厂商基于之前的技术积累,对传统信息安全有自己的理解,从原有的信息安全业务切入工控市场,如启明星辰、绿盟科技等。

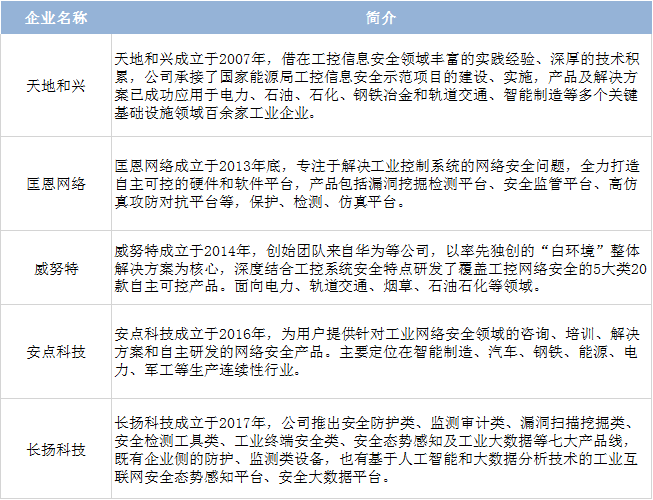

3.工控安全专业初创厂商

当然,除了从其他业务转向工控安全外,市场也诞生了一批专注工控安全的初创企业,他们关注某些特定行业进行市场开拓,为工控安全行业的发展带来了新动力。如匡恩网络、威努特等。

六、“互联网+“背景下的工控安全

“互联网+”的时代为工控系统带来了巨大的生产力和创造力的提升的同时,也使相对封闭的工业控制系统逐渐走向开放互联,这为工业控制系统带来了一系列的安全问题,对我国工控系统安全也不断提出新的挑战。但相信随着相关技术、解决方案的不断完善以及相关政策标准的推出,工控安全市场会不断发展,我国的工控安全行业也会愈加成熟。

参考资料:

1.https://www.iyiou.com/p/98383.html

2.https://www.freebuf.com/articles/ics-articles/196647.html

3.http://www.chyxx.com/industry/201805/640946.html

4.http://www.chyxx.com/research/201708/547147.html

5.http://www.sohu.com/a/322998048_723268

6.http://www.sohu.com/a/340589899_354900